Prečo útočníci sústavne cielia na smartfóny?

Približne 83,72% svetovej populácie vlastní smartfón. Ich popularita ako aj množstvo dát, ktoré si ľudia v smartfónoch ukladajú, prirodzene láka aj útočníkov. Smartfóny už dávno neslúžia len na volanie či posielanie správ. Obsahujú obrovské množstvo citlivých dát, ktoré sú pre útočníkov mimoriadne cenné. Čo môže zaujať útočníka, pri získaní prístupu do Vášho zariadenia? Tu je niekoľko oblastí:

- Komunikácia: Útočník môže sledovať Vaše SMS, e-maily, chatové aplikácie (napr. WhatsApp, Messenger) alebo dokonca odpočúvať hovory. Získané údaje môžu byť použité na vydieranie či phishingové útoky.

- Fotografovanie a videá: Osobné alebo citlivé súbory môžu byť odcudzené, zneužité na podvody, vytvorenie falošnej identity alebo použité na vydieranie.

- Finančné údaje: Prístup k bankovým aplikáciám, platobným kartám a mobilným peňaženkám môže viesť k neoprávneným transakciám a krádeži peňazí.

- Lokalizačné údaje: GPS v smartfóne umožňuje útočníkovi sledovať Váš pohyb v reálnom čase, čo môže viesť k fyzickému sledovaniu alebo krádeži.

- Digitálne kľúče a doklady: Ak Váš telefón obsahuje elektronický občiansky preukaz, preukaz poistenca alebo digitálne kľúče od auta či budovy, útočník môže získať prístup k vašej identite a majetku.

- Mikrofón a kamera: Napadnuté zariadenie môže byť použité na tajné nahrávanie zvuku či videa bez Vášho vedomia.

- Osobné dokumenty a prístupové údaje: Uložené heslá, kontakty či dôležité súbory môžu byť zneužité na ďalšie útoky alebo predané na dark webe.

Izolované prostredie aplikácií

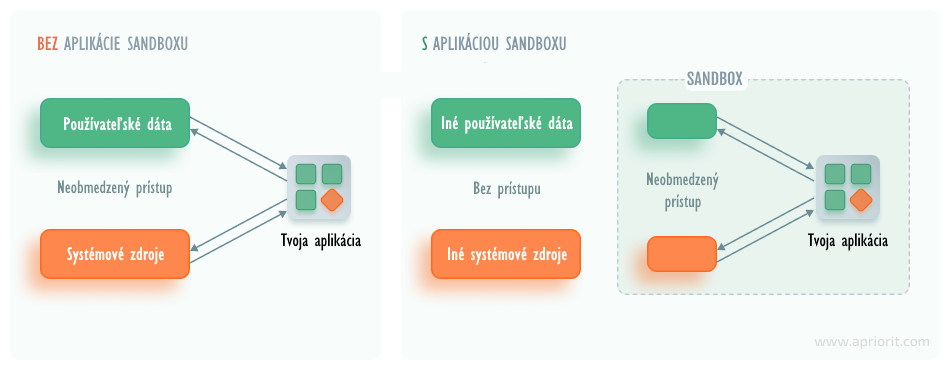

Keď hovoríme o útokoch na aplikácie, je dôležité vedieť, že väčšina moderných aplikácií štandardne beží v rámci tzv. „sandboxu“. Ide o izolované prostredie, kde aplikácie fungujú s obmedzenými oprávneniami. To znamená, že aplikácie nemajú prístup k všetkým častiam zariadenia a jeho údajom. Ak potrebujú pre fungovanie pracovať s inou súčasťou, používateľ im na to musí udeliť oprávnenie.

Oprávnenie umožňuje prístup k určitým funkciám alebo údajom v zariadení. Najčastejšie si ho aplikácia žiada hneď pri prvom spustení. Je dôležité nedávať zbytočné povolenia aplikáciám, ktoré to nepotrebujú (napr. kalkulačka nepotrebuje prístup k našim kontaktom). Niektoré aplikácie môžu zneužiť užívateľské oprávnenia. Cieľom útočníkov je zmanipulovať užívateľa tak, aby udelil požadované oprávnenia.

Ako môže útočník zneužívať oprávnenia?

Prihlasovanie do bankovníctva, e-mailu a iných služieb často vyžaduje overovací kód cez SMS (druhý faktor). Útočníci môžu zneužiť prístup k SMS a ukradnúť tieto kódy, čím získajú prístup k citlivým údajom aj pri použití dvojfaktorového overenia.

Tieto služby umožňujú prekrytie obrazovky a alternatívne zadávanie textu, najmä pre ľudí so zrakovým postihnutím. Keďže vyžadujú špeciálne oprávnenia na prekrývanie obrazovky, ktoré môžu byť zneužité útočníkmi na zachytenie všetkého, čo robíte. Na obrázku je znázornené, ako podvodné okno prekryje skutočnú aplikáciu. Používateľ nevedomky zadá svoje údaje do falošného formulára, ktorý ich odošle útočníkovi.

Nie každý škodlivý softvér vyžaduje schválenie používateľom. Niekedy stačí otvorenie škodlivej webovej stránky, či prijatie textovej správy. Ide o prípady, kedy útočníci obídu udeľovanie oprávnení zneužitím logických chýb (bezpečnostných zraniteľností) v kóde. Proces zneužívania zraniteľnosti sa nazýva exploitácia.

Exploitácia mobilných telefónov

Exploitácia telefónov je spravidla nesmierne zložitá a vyžaduje zneužitie niekoľkých zraniteľností súčasne. Nižšie uvádzame príklad exploitácie s využitím spyvéru Pegasus.

Krok 1: Používateľ obdrží SMS alebo správu cez aplikáciu, napríklad: „Máte novú hlasovú správu. Kliknite na tento odkaz pre vypočutie” alebo výhražnú správu.

Krok 2: Používateľ klikne na poskytnutý odkaz, ktorý ho presmeruje na infikovanú webovú stránku.

Krok 3: Bez vedomia používateľa sa na zariadenie nainštaluje spyvér Pegasus, ktorý využíva (vývojárom neznáme) zraniteľnosti operačného systému.

Krok 4: Útočník teraz môže pristupovať k správam, e-mailom a kontaktom, aktivovať mikrofón a kameru na sledovanie, sledovať polohu zariadenia a i. Útočník získa citlivé informácie, ktoré môže zneužiť na vydieranie, sledovanie alebo iné škodlivé aktivity.