Sociálne inžinierstvo sú metódy, spôsoby a techniky, akými útočníci manipulujú ľuďmi, za účelom dosiahnutia svojho cieľa.

Je to akýkoľvek druh útoku, ktorý nie je technického charakteru, a ktorý zahŕňa určitý typ interakcie s obeťou s cieľom pokúsiť sa ju oklamať alebo prinútiť k odhaleniu informácií alebo porušovaniu bežných bezpečnostných postupov.

Útočníkov, ktorí využívajú sociálne inžinierstvo, nazývame sociálni inžinieri.

Motiváciou sociálnych inžinierov môže byť:

- finančný zisk

- získanie osobných údajov,

- získanie neoprávneného prístupu,

- obchádzanie zavedených postupov,

- vykonanie sociálneho inžinierstva len preto, lebo to môžu.

Phishing

Phishing je častou formou sociálneho inžinierstva, kde sa útočníci snažia získať informácie pomocou falošných správ cez e-maily, chaty alebo webové stránky.

Tieto správy sa často vydávajú za legitímne a snažia sa vyvolať naliehavosť alebo strach.

Používatelia sú vyzvaní k rôznym akciám, ako napríklad kliknutiu na odkaz alebo stiahnutiu prílohy.

Niektoré phishingové správy žiadajú od príjemcu overenie svojich prihlasovacích údajov k účtu tým, že odkaz smeruje na podhodenú (nie legitímnu) webovú stránku, kde si tieto údaje môžu overiť.

Týmto spôsobom útočníci získavajú citlivé informácie, ako prihlasovacie údaje.

Pre útočníka je vytvorenie dokonalej kópie legitímnej stránky otázkou niekoľkých minút, viď. krátke video.

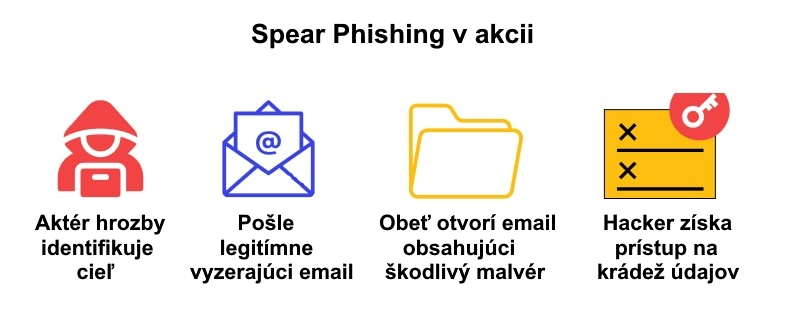

Spear phishing má rovnaký cieľ ako phishing, no útočník sa zameriava na konkrétne osoby v organizácii.

Pred útokom si vykoná dôkladný prieskum, zhromaždí osobné informácie a sleduje záujmy obete prostredníctvom internetových vyhľadávaní a profilov na sociálnych sieťach.

Následne posiela phishingové správy prispôsobené konkrétnej osobe, čím zvyšuje dôveryhodnosť správy a pravdepodobnosť úspešného útoku. Spear phishing je teda účinnejší a zasahuje väčšie percento obetí v porovnaní s bežným phishingom.

Vishing (voice phishing) je forma sociálneho inžinierstva, pri ktorej útočník využíva telefonický rozhovor na získanie citlivých informácií alebo na presvedčenie obete, aby vykonala určitú činnosť (napr. prihlásenie na podvrhnutú webovú stránku).

Príkladom je falošný hovor na IT oddelenie, kde sa volajúci vydáva za zamestnanca organizácie, ktorý si zabudol svoje prihlasovacie údaje. Iným prípadom je telefonát z falošnej IT podpory, ktorá tvrdí, že vaše zariadenie má problém, s ktorým vám však môžu pomôcť. Namiesto toho však do zariadenia na diaľku nainštalujú škodlivý kód, či ukradnú citlivé informácie.

S rozvojom umelej inteligencie útočníci čoraz viac využívajú aj AI voice spoofing, techniku, pri ktorej pomocou syntézy hlasu dokážu napodobniť hlas reálnej osoby. Stačí im krátka ukážka nahrávky hlasu obete (napr. z videa na sociálnej sieti, či telefonátu, ktorý bol útočníkom skonštruovaný “omyl”), aby vytvorili realisticky znejúce telefonáty.

Ako sa chrániť pred vishingom?

- Overte volajúceho pomocou informácií, ktoré pozná len legitímna osoba (napr. interné údaje, ktoré nie sú verejne dostupné, dátum narodenia, identifikačné číslo a i.).

- Zrušte hovor a zavolajte späť na oficiálne číslo organizácie, ktoré majú obvykle zverejnené na webovej stránke. Častou argumentáciou sociálnych inžinierov je, že v rámci organizácie majú spoločné (interné) číslo, a preto sa im nie je možné dovolať.

- Ak si nie ste istí, konzultujte situáciu s IT oddelením alebo bezpečnostným tímom (CSIRT-UPJS) pomocou oficiálnych kanálov, prípadne fyzicky.

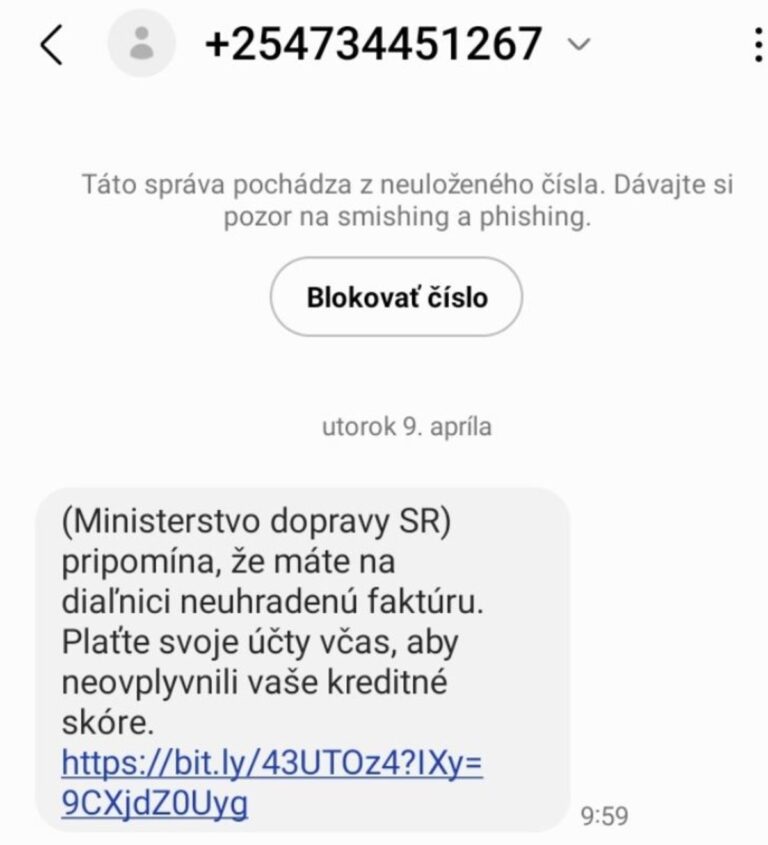

Je to forma phishingového útoku, pri ktorom útočníci využívajú textové správy (SMS) na podvodné získanie citlivých informácií, ako sú prihlasovacie údaje, čísla platobných kariet alebo osobné údaje. Hlavným cieľom je presvedčiť obeť, aby klikla na škodlivý odkaz alebo poskytla informácie prostredníctvom falošnej stránky.

Ako funguje smishing?

- Textová správa od útočníka – Obeť dostane správu vydávajúcu sa za dôveryhodnú inštitúciu (banka, kuriérska služba, štátna správa).

- Naliehavý tón alebo výhra – Správa často obsahuje výhražné oznámenia (zablokovanie účtu) alebo ponúka výhru, čím vyvoláva pocit naliehavosti.

- Škodlivý odkaz alebo číslo – Správa obsahuje odkaz na podvodnú webovú stránku alebo žiadosť o odpoveď s citlivými údajmi.

Whaling je špecifickým typom phishingového útoku, ktorý cieli na vysoko postavené osoby v organizáciách, ako sú riaditelia, manažéri alebo iní členovia vedenia.

Charakteristiky:

- Cieľová skupina: Top manažment alebo osoby s prístupom k citlivým údajom a financiám.

- Personalizácia: Útoky sú detailne prispôsobené obeti, často obsahujú informácie o firme alebo projektoch, aby pôsobili dôveryhodne.

- Účel: Získanie prístupu k firemným zdrojom, citlivým údajom alebo finančné podvody.

Príklad: Útočník sa vydáva za generálneho riaditeľa a cez e-mail požiada účtovníka o urgentný prevod veľkej sumy peňazí na externý účet.

Ďalšie príklady

Baiting je forma sociálneho inžinierstva, ktorá využíva ľudskú zvedavosť a túžbu získať niečo zadarmo. Útočníci ponúkajú lákavé odmeny výmenou za citlivé údaje. Baiting môže mať fyzickú aj digitálnu podobu.

Príklad 1: Bezplatné stiahnutie programov, resp. hudobných diel alebo filmov. Takýmto spôsobom môže útočník o osobe získať cenné údaje (napr. e-mailový účet alebo heslo, ktoré osoba používa aj v iných službách)

Príklad 2: Ponechanie USB flash kľúča, ktorý obsahuje škodlivý program na voľnom priestranstve, cez ktoré si obeť pri jeho odskúšaní môže stiahnuť škodlivý program.

Príklad 3: Šírenie malvéru pomocou torrentových služieb.

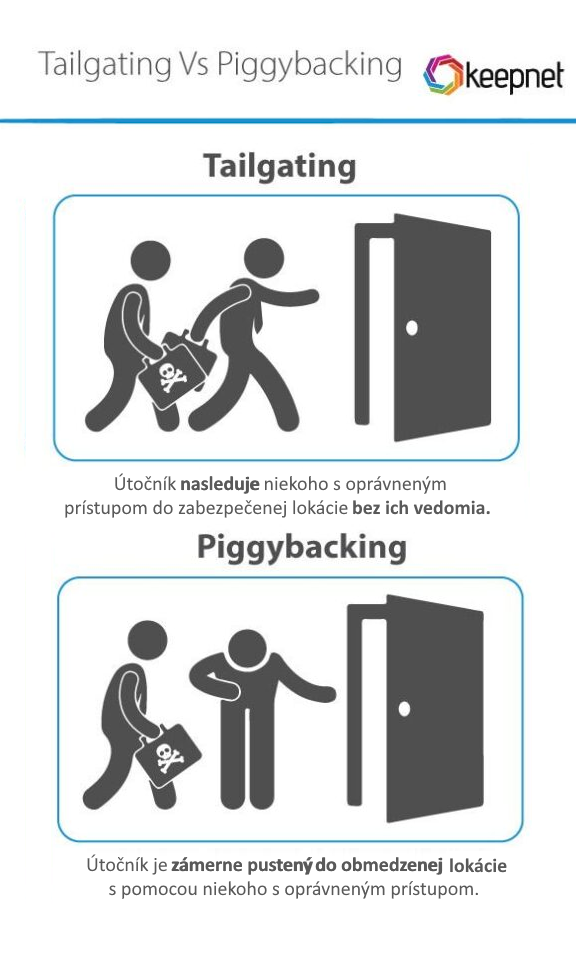

Piggybacking je forma neoprávneného prístupu, pri ktorej útočník využíva oprávnenú osobu alebo jej zariadenie na získanie prístupu k chránenému systému, priestoru alebo sieti. Tento prístup môže byť fyzický aj digitálny a často sa deje bez vedomia oprávnenej osoby.

Príklady piggybackingu:

- Typický príklad fyzického piggybackingu je, že útočník vstupuje do zabezpečeného priestoru spoločne s oprávnenou osobou, napríklad tak, že využije jej ochotu podržať dvere.

- Útočník požiada zamestnanca, aby mu na chvíľu požičal svoj notebook. Následne naň rýchlo nainštaluje škodlivý softvér (na vzdialené pripojenie, na zachytávanie prihlasovacích údajov a i.).

- Útočník získava prístup k systému vďaka tomu, že oprávnený používateľ zostal prihlásený na zdieľanom zariadení alebo nezamkol svoj počítač.

Ako sa chrániť pred piggybackingom?

- Nikdy neumožňujte vstup do zabezpečených priestorov neidentifikovaným osobám.

- Vždy zamykajte svoje zariadenie, keď ho nepoužívate (na zariadení s OS Windows si stačí zapamätať klávesovú skratku Win + L).

- Nezdieľajte svoj počítač. Ak potrebujete niekomu dočasne umožniť prístup k vášmu počítaču, pripravte si na tento účel obmedzený guest účet, ktorý zabráni neoprávneným zmenám, inštaláciám a ochráni vaše citlivé súbory.

Je to kybernetického podvodu, pri ktorom podvodníci dlhodobo manipulujú obeť, aby ju presvedčili o dôvere a prinútili investovať do falošnej investičnej schémy.

Princíp fungovania:

Prvé kontaktovanie

Podvodníci nadviažu kontakt cez sociálne siete, SMS, alebo chatovacie aplikácie (často predstierajú, že ide o omyl). Obeť sa stáva cieľom dlhodobého budovania vzťahu.

Budovanie dôvery

Podvodník hrá rolu priateľa alebo investičného poradcu a pomaly obeť presviedča o výhodách investovania do kryptomien, akcií, alebo iných aktív.

Vytvorenie falošnej platformy

Obeť je nasmerovaná na webovú stránku alebo aplikáciu, ktorá vyzerá ako legitímna investičná platforma. Táto platforma umožňuje sledovať „rast investícií“, no všetko je podvrh.

Postupné investovanie

Obeť najprv investuje malé čiastky, ktoré môžu byť „ziskovo“ vyplatené, čím sa zvyšuje jej dôvera. Potom začne vkladať väčšie sumy.

„Zabitie prasaťa“

Keď obeť vloží veľkú sumu, podvodníci zmiznú – zablokujú jej prístup k platforme, kontaktu a odcudzia všetky peniaze.

Pravidlá ochrany pred podvodnými správami

Rozpoznanie podvodnej e-mailovej správy nie je jednoduché, ale existujú záchytné body, ktoré vám môžu pomôcť (nie len pri e-mailových správach, ale aj iných písomných podvodoch). Medzi najčastejšie znaky podvodu patria:

- Generický pozdrav: Správa sa tvári ako od dôležitej inštitúcie, ale používa všeobecný pozdrav. (napr. „Vážený používateľ“, „Vážený klient“ a pod.)

- Podvrhnutý odosielateľ: Správa môže vyzerať, akoby ju poslal váš známy alebo dôveryhodná inštitúcia, no v skutočnosti bola sfalšovaná. Skontrolujte e-mailovú adresu odosielateľa – podvodníci často používajú adresy, ktoré sa mierne líšia od oficiálnych (napr. „support@paypa1.com“ namiesto „support@paypal.com“). Keďže pri odosielaní správy sa neoveruje správnosť vyplnených polí, útočník dokonca môže poslať e-mail tak, že v poli odosielateľa bude legitímna adresa, aj keď skutočná adresa odosielateľa je iná (ide o tzv. spoofing).

- Pocit urgencie: Podvodníci sa snažia vyvolať paniku alebo nátlak, aby ste konali rýchlo. Časté frázy zahŕňajú: „vypršala Vám kvóta v e-mailovej schránke“, „pre elektronickú komunikáciu so štátom je potrebné si stiahnuť novú verziu programu“, „do 24 hodín bude vaše konto deaktivované”.

- Gramatické chyby: Niektoré podvodné e-maily obsahujú jazykové chyby alebo neobvyklé formulácie. Hoci útočníci dnes používajú lepšiu gramatiku, často robia chyby v skloňovaní a formálnych osloveniach (napr. „Vážený pani“).

- Falošné odkazy: Odkazy v e-mailoch môžu viesť na podvodné stránky, ktoré sa snažia od vás získať prihlasovacie údaje do bankových, pracovných či sociálnych účtov. Odkazy v podozrivých e-mailoch vždy skontrolujte podržaním kurzora nad nimi – v ľavom dolnom rohu obrazovky sa zobrazí skutočná URL adresa. Ak si nie ste istí, neprihlasujte sa cez poskytnutý odkaz, ale manuálne navštívte stránku služby. Taktiež môžete požiadať univerzitný bezpečnostný tím CSIRT-UPJS o pomoc pri vyhodnotení preposlaním podozrivej správy na adresu csirt@upjs.sk

- Falošné informácie: E-mail môže obsahovať oficiálne vyzerajúce údaje, ako sú logá, kontakty či právne formulácie, no samotný obsah je nepravdivý. Ak máte pochybnosti, overte si situáciu priamo u danej inštitúcie.

- Škodlivé prílohy: Podvodné e-maily môžu obsahovať nebezpečné prílohy, často maskované ako faktúry, ponuky produktov alebo dôležité dokumenty. Ich otvorenie môže viesť k infikovaniu zariadenia škodlivým softvérom.

- Príliš dobrý obsah: Ak sa ponuka zdá príliš lákavá na to, aby bola pravdivá (napr. výhra v lotérii, nečakané vrátenie peňazí), je pravdepodobne podvodná.

- Obrázok s odkazom: Namiesto textového odkazu môže byť odkaz skrytý v obrázku. Kliknutie naň vás môže presmerovať na škodlivú stránku.

Dôležité je pamätať, že banky a inštitúcie nikdy nepožadujú citlivé údaje cez e-mail. Ignorovať alebo zmazať podozrivé správy je najlepšie.

Podvodné e-maily často vytvárajú dojem, že sú od známych osôb alebo organizácií. Využívajú fakt, že dôverujeme správam od známych. Dôkladná kontrola je dôležitá, pretože odosielateľa e-mailu je možné ľahko sfalšovať.

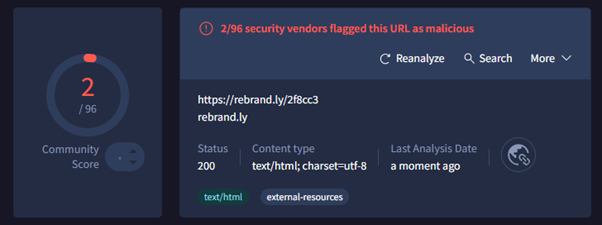

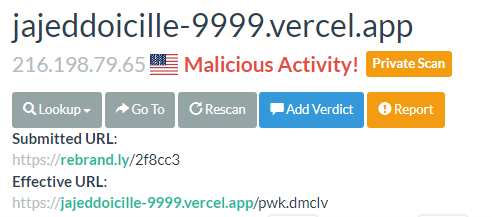

Na overenie podozrivých odkazov je možné využiť webové služby ako napr. virustotal.com a urlscan.io , ktoré po zadaní URL odkazu vyhodnocujú mieru rizika danej stránky.

Ukážka skenovania podozrivej stránky – VirusTotal (hore) ukazuje, že stránka bola dvakrát označená ako škodlivá. URLScan taktiež varuje, že ide o „Malicious Activity“, teda o škodlivú stránku.